Microsoft đã tung ra gói bản vá định kỳ Patch Tuesday tháng 7, xử lý hơn 130 lỗ hổng nghiêm trọng nhắm vào các sản phẩm phổ biến. Trong đó, có 6 lỗi đang bị khai thác trong thực tế, bao gồm 1 lỗ hổng chưa có bản vá chính thức.

Lỗ hổng chưa được vá có mã định danh CVE-2023-36884, (điểm CVSS 8,3), tồn tại trong Office và Windows HTML, cho phép tin tặc thực thi mã từ xa trên thiết bị mục tiêu. Lỗ hổng đang bị nhiều tổ chức gián điệp và tội phạm mạng khai thác trong một chiến dịch nhắm đến các cơ quan chính phủ và tổ chức quốc phòng tại Châu Âu và Bắc Mỹ.

Chuyên gia Bkav nhận định, các lỗ hổng trong công cụ chẩn đoán lỗi trên hệ điều hành Windows đang là miếng mồi ngon của hacker. Các ứng dụng trên Windows, điển hình là Microsoft Word, cho phép tải các mã HTML, từ đó triển khai payload độc hại và thực thi với đặc quyền người dùng. Những mã này đều được chạy dưới dạng tiến trình của hệ điều hành, dễ dàng qua mặt các giải pháp an ninh. Bằng cách này, hacker đã tấn công vào các lỗ hổng trong những sản phẩm Office phổ biến. Bkav dự đoán, thời gian tới, phương thức khai thác này sẽ rất phổ biến.

Trong khi Microsoft chưa thể cung cấp bản vá triệt để cho lỗ hổng này, để giám thiểu rủi ro, người dùng cần triển khai các giải pháp tạm thời như sau:

- Kích hoạt Microsoft Defender cho Office để phát hiện các tệp đính kèm độc hại.

- Áp dụng giải pháp giảm thiểu bề mặt tấn công (attack surface) để chặn tất cả các ứng dụng Office tạo tiến trình con độc hại.

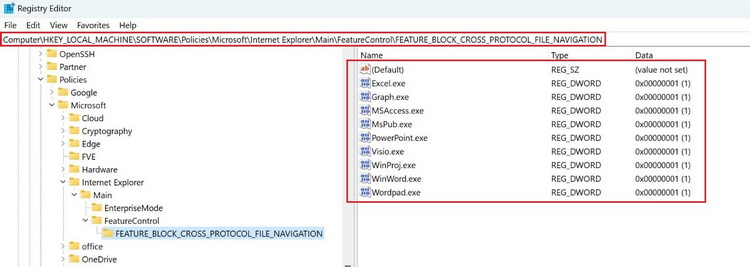

- Nếu không thể sử dụng các giải pháp trên, người dùng cũng có thể cài đặt khóa registry FEATURE_BLOCK_CROSS_PROTOCOL_FILE_NAVIGATION. Lưu ý, các cài đặt registry có thể ảnh hưởng đến chức năng thông thường đối với một số ứng dụng như Excel.exe, Graph.exe, MSAccess.exe, MSPub.exe, PowerPoint.exe, Visio.exe, WinProj.exe, WinWord.exe, Wordpad.exe. Trong trường hợp đó, người dùng thêm các tên ứng dụng trên vào khóa registry với giá trị type REG_DWORD, data là 1.

Các chuyên gia cũng khuyến cáo người dùng Microsoft cập nhật các bản vá Patch Tuesday càng sớm càng tốt để giải quyết 5 lỗ hổng nghiêm trọng khác, bao gồm:

- 2 lỗi qua mặt tính năng bảo mật: CVE-2023-35311 và CVE-2023-32049 (CVSS 8,8), ảnh hưởng đến Microsoft Outlook và Windows SmartScreen.

- 2 lỗi leo thang đặc quyền: CVE-2023-36874 và CVE-2023-32049, (CVSS 7,8), tồn tại trong Windows Error Reporting (WER) và Windows MSHTML.

- Lỗ hổng chưa có CVE: sử dụng trái phép các trình điều khiển được ký số bởi Microsoft, cho phép tin tặc giành quyền quản trị trên các hệ thống bị xâm nhập.

Cơ quan, tổ chức cần tiến hành rà soát, xác định máy sử dụng hệ điều hành Windows có khả năng bị ảnh hưởng bởi các lỗ hổng trên, áp dụng các biện pháp an ninh phù hợp.

Bkav